GLPI : 10 failles de sécurité et 4 vulnérabilités dans la version 10

Une nouvelle mise à jour est disponible depuis le 25 septembre, sous la forme d'une version mineure, la 10.0.10.

Bien qu'annoncée initialement comme peu importante, cette mise à jour publiée par les développeurs corrige au total 10 failles, dont 4 vulnérabilités importantes et une vulnérabilité critique. Voici les détails du correctif publié sur le site GLPI.

GLPI pour gérer votre parc informatique

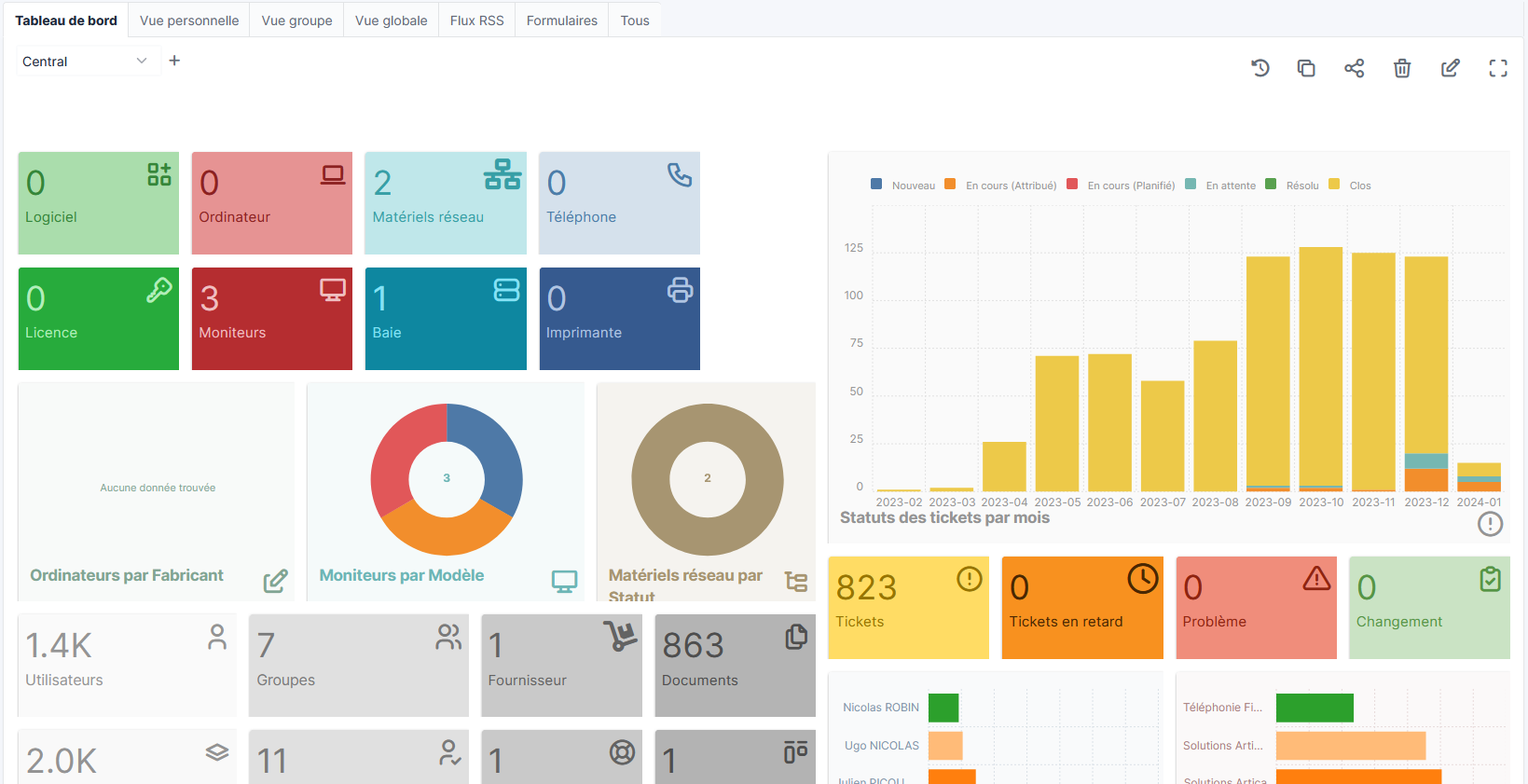

GLPI (Gestionnaire libre de parc informatique) est une solution open-source de gestion de parc informatique et de service desk. Il permet de centraliser la gestion des actifs matériels et logiciels, ainsi que la gestion des tickets d'assistance. GLPI offre des fonctionnalités telles que l'inventaire automatique, la gestion des contrats, la planification des tâches et la création de rapports. Cet outil contribue à optimiser l'efficacité opérationnelle des équipes IT en facilitant le suivi des ressources, la résolution des incidents et la gestion des changements. Avec une interface conviviale, GLPI est adapté aux besoins des entreprises pour assurer une gestion efficace de leur infrastructure informatique.